DKIM

yum install epel-release

yum install opendkim sendmail-milter

générer la signature dkim :

mkdir /etc/opendkim/keys/$(hostname -d)

opendkim-genkey -D /etc/opendkim/keys/$(hostname -d)/ -d $(hostname -d) -s default -r

chown -R opendkim: /etc/opendkim/keys/$(hostname -d)

modifier /etc/opendkim.conf

PidFile /var/run/opendkim/opendkim.pid

Mode sv

Syslog yes

SyslogSuccess yes

LogWhy yes

UserID opendkim:opendkim

Socket inet:8891@localhost

Umask 002

Canonicalization relaxed/relaxed

Selector default

MinimumKeyBits 1024

#KeyFile /etc/opendkim/keys/default.private

KeyTable /etc/opendkim/KeyTable

SigningTable refile:/etc/opendkim/SigningTable

ExternalIgnoreList refile:/etc/opendkim/TrustedHosts

InternalHosts refile:/etc/opendkim/TrustedHosts

OversignHeaders From

QueryCache yes

SignatureAlgorithm rsa-sha256

AutoRestart Yes

AutoRestartRate 10/1h

SubDomains yes

modifier /etc/opendkim/KeyTable :

default._domainkey.mydomain.com mydomain.com:default:/etc/opendkim/keys/mydomain.com/default.private

modifier /etc/opendkim/SigningTable :

*@mydomain.com default._domainkey.mydomain.com

*@mail.mydomain.com default._domainkey.mydomain.com

(le hostname du server doit correspondre)

modifier /etc/opendkim/TrustedHosts avec tous les alias du server :

mydomain.com

mail.mydomain.com

activer le service opendkim sur le server :

systemctl enable opendkim.service

systemctl restart opendkim.service

avec en debug un :

tail -f /var/log/messages|grep -i dkim

ou journalctl -f |grep -i dkim

installer la partie publique sur votre zone dns (depuis le manager ovh par exemple , utiliser le bouton DKIM sur l'assistant de votre zone dns ) :

cat /etc/opendkim/keys/$(hostname -d)/default.txt

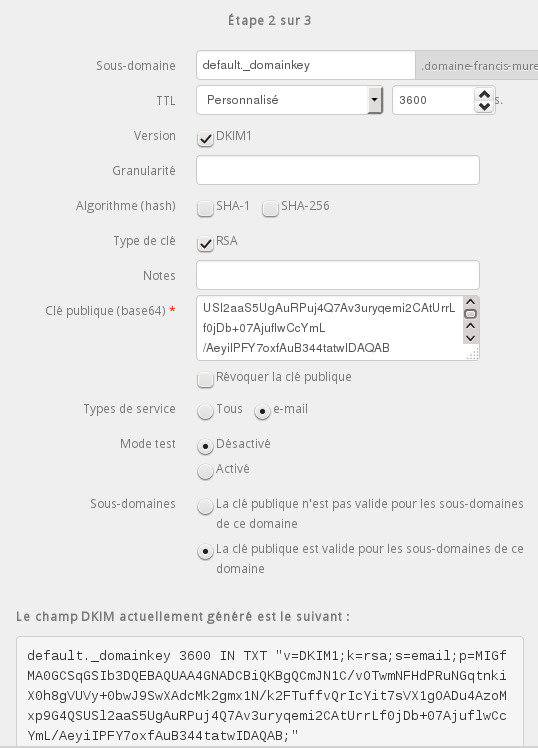

sur l'assistant du manager ovh version 2016, cochez les options en fonction de ce que vous avez dans votre default.tct, par exemple (en cochant aussi SHA 256 ) :

- dans le champs base64 vous ne rentrez que ce qui est dans le p="XXXXX" de votre .txt

- au bout du compte, le champs dkim (visible en bas de capture ci dessus) doit ressembler exactement au fichier .txt :

default._domainkey IN TXT ( "v=DKIM1; k=rsa; s=email; "

"p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCmJN1C/vOTwmNFHdPRuNGqtnkiX0h8gVUVy+0bwJ9SwXAdcMk2gmx1N/k2FTuffvQrIcYit7sVX1gOADu4AzoMxp9G4QSUSl2aaS5UgAuRPuj4Q7Av3uryqemi2CAtUrrLf0jDb+07AjuflwCcYmL/AeyiIPFY7oxfAuB344tatwIDAQAB" )

- PS : sur gandi ou en édition directe, il faut mettre en valeur le contenu avec des " utniquement au début et à la fin :

"v=DKIM1; k=rsa; s=email; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCmJN1C/vOTwmNFHdPRuNGqtnkiX0h8gVUVy+0bwJ9SwXAdcMk2gmx1N/k2FTuffvQrIcYit7sVX1gOADu4AzoMxp9G4QSUSl2aaS5UgAuRPuj4Q7Av3uryqemi2CAtUrrLf0jDb+07AjuflwCcYmL/AeyiIPFY7oxfAuB344tatwIDAQAB"

sendmail (m4) ajouter /etc/mail/sendmail.mc :

INPUT_MAIL_FILTER(`opendkim', `S=inet:8891@localhost')

/etc/mail/make

systemctl restart sendmail.service

avec en debug un :

tail -f /var/log/maillog

ou

journalctl --unit sendmail.service -f

test :

1/ depuis un bal de ce domaine , envoyez un mail à check-auth@verifier.port25.com

vous recevrez par retour de mail un diagnostic :

DKIM check: pass

2/ si vous envoyez un mail vers un bal gmail, sur leur webmail, cliquez sur la fleche à coté de l'emetteur, si dkim fonctionne vous verrez la mention "signé par ... "

Test complet :

https://www.mail-tester.com

3 tests gratuits par jour , teste du reverse, spf, dkim, dmark, mais aussi du contenu (spamassasin), reputation ip , etc

Pour des pb de spam avec Microsoft (hotmail, msn, live, outlook etc) :

Support msn pour des pb de spam vers leurs bal :

https://support.microsoft.com/fr-fr/getsupport?oaspworkflow=start_1.0.0.0&wfname=capsub&productkey=edfsmsbl3&locale=fr-fr&forceorigin=esmc

Le Junk Email Reporting Program (JMRP, Programme de signalement des courriers indésirables). Quand un utilisateur d’Outlook.com marque un email comme « indésirable », les expéditeurs qui font parti de ce programme reçoivent une copie du message, envoyé à l’adresse qu’ils ont choisi. Cela permet aux expéditeurs de voir quels messages sont marqués comme indésirables et d’identifier les messages que vous n’avez pas l’intention d’envoyer. Pour vous inscrire au programme, merci de consulter cette page : http://support.msn.com/eform.aspx?productKey=edfsjmrpp&page=support_home_options_form_byemail&ct=eformts

Le programme Smart Network Data Services (SNDS). Ce programme vous permet de surveiller la « santé » et la réputation des adresses IP inscrites en vous fournissant des donnés sur le trafique, comme le volume de messages et les taux de plaintes provenant de vos adresses IP. Pour s’inscrire au programme, merci de visiter la page http://postmaster.live.com/snds/.

4 588 clics - Créé le 15/10/2014 17:19 par MereZaclys - Modifié le 20/09/2018 18:47